목록분류 전체보기 (420)

외로운 Nova의 작업실

Report - HTB Lame Report

Report - HTB Lame Report

1. port scan result address port 10.10.10.3 21,22,139,445 2. initial access - sambd Vulnerability Vulnerability Explanation : when i have scanned, i find out sambd in port 445 and this version was 3.0.20. this version has CVE-2007-2447. this Vulnability be occured by precces that excute script to mapping user name Vulnerability Fix : update smbd version Severity : critical Steps to reproduce the..

CVE-2007-2447 - samba smbd 취약점

CVE-2007-2447 - samba smbd 취약점

- 취약점 원리 CVE-2007-2447 취약점은 Samba 서비스의 smb.conf 파일에서 설정된 "user map script" 옵션에서 발생합니다. 이 옵션은 SMB 클라이언트가 인증되는 과정에서 사용자 이름을 매핑하기 위해 스크립트를 실행하는 데 사용됩니다. 하지만 이 옵션에 임의의 명령어를 삽입할 경우, Samba 서비스의 권한으로 해당 명령어가 실행될 수 있습니다. 이러한 취약점을 이용하면 원격에서 코드 실행, 권한 상승 등의 공격을 수행할 수 있습니다. - 영향 받는 제품군 3.0.25rc3 3.0.20x 3.0.10x 2.2.8 - exploit code https://github.com/amriunix/CVE-2007-2447 GitHub - amriunix/CVE-2007-2447: ..

HackTheBox - Lame

HackTheBox - Lame

오늘은 Lame울 침투해보도록 하겠습니다. - 환경 공격자 : 10.10.14.6 타겟 : 10.10.10.3 - 스캔 nmap -Pn- -n -p- -sV -sC -v --min-rate 5000 --max-retries 4 10.10.10.3 ftp는 anonymous가 가능하네요. smb도 되게 흥미롭게 열려있구요. 일단 ftp먼저 가보겠습니다. - 침투 ftp 10.10.10.3 아무것도 없네요... 그냥 두지는 않았을텐데.. 버전을 한번 봐볼까요? 버전은 vsFTPd 2.3.4입니다. 혹시 취약점이 있나 Exploit databse에서 검색해보겠습니다. CVE-2011-2523 취약점을 활용한 코드가 있습니다. 한번 사용해보겠습니다. 아무리 기다려도 쉘이 돌아오지않습니다.. 아마 이게 아닌 것 ..

dreamhack - basic_rop_x86 write up

dreamhack - basic_rop_x86 write up

- source code #include #include #include #include void alarm_handler() { puts("TIME OUT"); exit(-1); } void initialize() { setvbuf(stdin, NULL, _IONBF, 0); setvbuf(stdout, NULL, _IONBF, 0); signal(SIGALRM, alarm_handler); alarm(30); } int main(int argc, char *argv[]) { char buf[0x40] = {}; initialize(); read(0, buf, 0x400); write(1, buf, sizeof(buf)); return 0; } - exploit code from pwn import *..

dreamhack - basic_rop_x64 write up

dreamhack - basic_rop_x64 write up

- source code #include #include #include #include void alarm_handler() { puts("TIME OUT"); exit(-1); } void initialize() { setvbuf(stdin, NULL, _IONBF, 0); setvbuf(stdout, NULL, _IONBF, 0); signal(SIGALRM, alarm_handler); alarm(30); } int main(int argc, char *argv[]) { char buf[0x40] = {}; initialize(); read(0, buf, 0x400); write(1, buf, sizeof(buf)); return 0; } - exploit code from pwn import *..

정보보안기사 실기 - 3(어플리케이션)

정보보안기사 실기 - 3(어플리케이션)

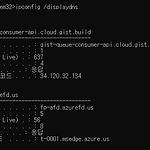

- DNS 1. 로컬 dns 캐시 2. hosts.ics(인터넷 연결 공유 기능 사용시 클라이언트의 IP를 강제로 지정하는 기능을 가진 설정파일) 3. hosts 4. 네임서버 ipconfig /displaydns dig는 리눅스와 유닉스 계열에서 nslookup을 대체하기위해 만들어진 명령어 입니다. 사용방법은 아래와 같습니다. dig @192.168.10.10 www.google.com 192.168.10.10 네임서버에게 www.google.com의 ip를 물어보고 있습니다. DNS는 반복적 질의를 요청하여 부하가 발생하는 것을 막기 위해 캐시를 사용하고 TTL 동안 이를 유지합니다. 단, 취약한 점이 있는데, 반복적 질의를 요청한후 응답이 도착하면 인증없이 그 정보룰 캐시에 저장한다는 점입니다. ..

Report - HTB bashed Report

Report - HTB bashed Report

1. port scan result IP Address Port 10.10.10.68 80 2. initial access - phpbash.php Vulnerability Explanation :I have scanned the port . i used gobuster to find directorys. i finded phpbash.php in /var directory. this php file was server bash program as www-data user. there is picture below Vulnerability Fix : if it is possibe, delete phpbashe.php file Severity : critical, Steps to reproduce the ..

1. port scan result 2. initial access Vulnerability Explanation : Vulnerability Fix : Severity : critical Steps to reproduce the attack : post-exploitation : 3. lateral movement Vulnerability Explanation : Vulnerability Fix : Severity : critical, Steps to reproduce the attack : post-exploitation : 4. privilege escalation Vulnerability Explanation : Vulnerability Fix : Severity : critical, Steps ..

hydra는 여러명의 유저를 상대로 여러 패스워드를 사용해서 인증을 시도해 암호를 찾아내는 툴입니다. 간단한 사용법을 알아보겠습니다. - 여러명 유저, 하나의 패스워드 hydra -L username.txt -p 'p@ssw0rd' 10.10.10.10 ssh username.txt는 만들어주시면됩니다. 10.10.10.10의 ssh 서버에 계속 로그인해서 맞는 패스워드가 맞는 유저를 찾아냅니다. - RDP 딕셔너리 공격 hydra -t 1 -V -f -l user -P password.txt rdp://10.10.10.10 -t : 쓰레드수 -V : 자세한 설명 -f : 비밀번호 찾는 즉시 멈춤 -l : 이름 -P : 딕셔너리 파일 - 하나의 아이디, 여러개의 패스워드, http-form 로그인 hyd..

무선 AP 공격 기법

무선 AP 공격 기법

- 환경 공격자 : 칼리리눅스 타겟 : Nova_AP(SSID), WPA와 TKIP(암호 기술), SecreatKey12#(비밀번호) - 원리 무선 AP는 PSK로부터 PMK를 만들어내고, PMK로부터 PTK를 만들어내고 PTK로부터 MIC를 만들어냅니다. PSK : 미리 공유한 키 PMK : 마스터 키 PTK : 대칭키로 데이터 기밀성에 사용 MIC : MAC으로 데이터 무결성에 사용 이때 4 handshake 통신에서 패킷을 스니핑해보면 PSK와 PMK를 제외한 나머지들을 확인할 수 있습니다. 따라서, 공격자는 패스워드를 사전에서 추측하여 PSK를 추측해서 PMK를 만들고 노출된 파라미터를 이용해 PTK를 만들고 이를 노출된 MIC 값을 통해 검증할 수 있습니다. - 무선랜 인터페이스 모드 활성화 유..